-

-

- Küchenzubehör

- Alkoholtester

- Blender, Mixer und Planetenrührer

- Elektrische Wasserkocher

- Kaffeemaschinen und Kaffee

- Waffeleisen

- Frytownice (Air Fryer)

- Eiswürfelbereiter

- Mikrowellen

- Backöfen und Öfen

- Schnellkochtöpfe

- Sodamacher

- Toaster, Sandwichmaker, Elektrogrills

- Thermoskannen und Thermobecher

- Küchenwaagen

- Bügeleisen und Dampfgarer

- Heizgeräte

- Luftbehandlung

- Ventilatoren und Klimaanlagen

- Staubsauger

-

- Ortungsgeräte

- Garantien und Digitallizenzen

- Konsolen und Zubehör

- GSM-Zubehör

- CCTV-Überwachung

- Tablets und E-Book-Reader

- Fotografie

-

Netzwerkgeräte

- VoIP

- LTE, 5G

- Kabel und Patchkabel

- Zubehör für Rack-Schränke

- OLT und ONT

- Netzwerkzubehör

- Wi-Fi, LTE-Antennen

- Gehäuse, Muffen, Boxen

- Rack-Schränke

- Glasfaserschweißgeräte und Werkzeuge

- Access Points

- Switches

- Uchwyty i akcesoria montażowe

- SFP-Module

- Stromversorgung

- WLAN-Signalverstärker

- Router

- Funklinien

- Powerline

- Kabelziehpiloten

- Medienkonverter

- Computer und Gaming

- Drohnen und Zubehör

- Stromversorgung

- Smarte Brillen

- Liczarki do pieniędzy

-

- Nasensauger

- Inhalatoren

- Lampen, Sternenprojektoren

- Schwangerschaftskissen

- Flaschenwärmer

- Flaschensterilisatoren

- Kindthermometer

- Töpfchen und Aufsätze

- Laktationsmassagegeräte

- Kinderzimmer

- Spielzeug, Spiele und Bildung

- Flaschen, Bidons und Zubehör

- Milchpumpen und Zubehör

- Badewannen und Badezubehör

- Kinderwagen

- Kleidung

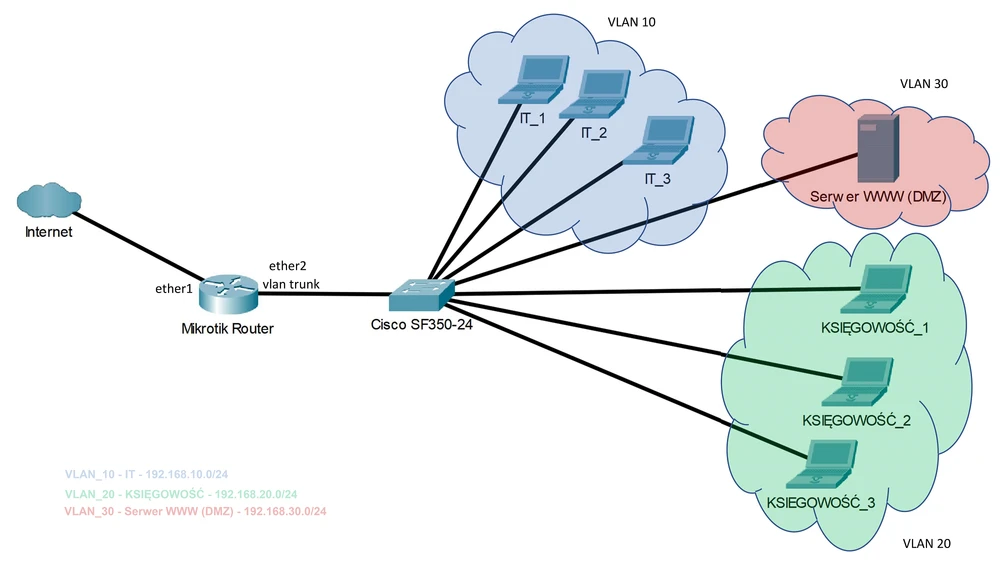

VLAN-Konfiguration auf Mikrotik- und Cisco-Geräten

Eine kurze Schritt-für-Schritt-Anleitung, die zeigt, wie man VLAN-Netzwerke auf Basis von Mikrotik- und Cisco-Geräten konfiguriert.

Als Hauptrouter wird ein sehr leistungsfähiges Mikrotik RB4011IGS+RM-Gerät eingesetzt, während die Switch-Funktion von einem Cisco SF350-24 übernommen wird. Bevor wir mit der Konfiguration der Geräte beginnen, ist es Zeit für ein wenig Theorie.

Die Situation ändert sich dramatisch, wenn wir mehr Netzwerke als nur LAN und WAN verwenden müssen. Wenn wir z. B. das Netzwerk an unserem Arbeitsplatz in mehrere Bereiche aufteilen möchten, z. B. DIVISION_IT und BOOKING, haben wir auch einen WWW-Server im Netzwerk und möchten von außen darauf zugreifen.

WAN | LAN | NAT

Unsere Heimnetzwerke sind in der Regel so konfiguriert, dass wir ein lokales Netzwerk LAN und den Zugang zum öffentlichen Netzwerk über den WAN-Port haben. Es ist offensichtlich, dass unser ISP uns über den WAN-Port Zugang zum Internet gibt. Unser heimischer Router verwendet einen Mechanismus zur Übersetzung von Adressen und Ports aus unserem LAN in ein externes Netzwerk (Internet). Und diese Funktionalität wird NAT (Network Address Translation) genannt. In der Regel reicht zum Aufbau eines solchen Netzwerks ein Router mit zwei Ethernet-Ports und mehreren Switch-Ports aus.Die Situation ändert sich dramatisch, wenn wir mehr Netzwerke als nur LAN und WAN verwenden müssen. Wenn wir z. B. das Netzwerk an unserem Arbeitsplatz in mehrere Bereiche aufteilen möchten, z. B. DIVISION_IT und BOOKING, haben wir auch einen WWW-Server im Netzwerk und möchten von außen darauf zugreifen.

In dieser Anleitung gehen wir von folgenden Netzwerken aus:

. Für alle Subnetze vergibt unser Router IP-Adressen mit DHCP_SERVERVER.

In dieser Situation kann es ein großes Problem geben, wenn unser Router z. B. nur zwei physikalische Ports hat und wir nicht in der Lage sind, das Netzwerk entsprechend unseren Annahmen aufzuteilen. Und in dieser Situation helfen uns die VLANs (Virtual Local Area Network).

- WAN - Internetzugangsverbindung (öffentliche Adresse: 10.0.0.0/29)

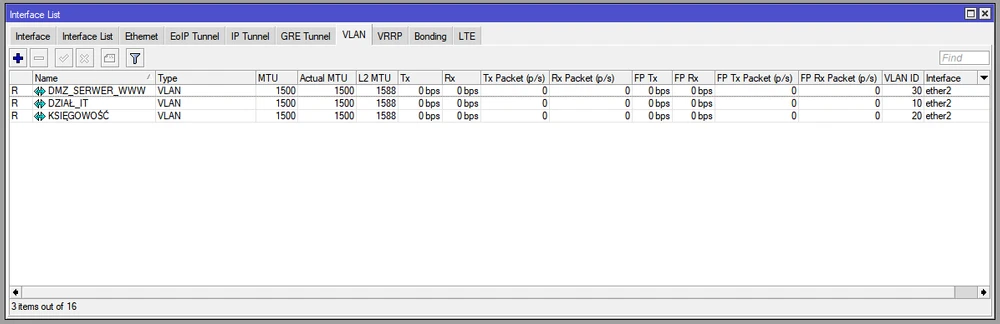

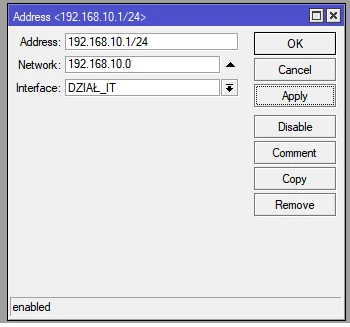

- DZIAL_IT (Adresse: 192).168.10.0.0/24 VLAN Tag: 10)

- KSIEGOWOSC (Adresse: 192.168.20.0/24 VLAN Tag: 20)

- DMZ_SERWER_WWWW (Adresse: 192.168.30.0/24 VLAN Tag: 30)

. Für alle Subnetze vergibt unser Router IP-Adressen mit DHCP_SERVERVER.

In dieser Situation kann es ein großes Problem geben, wenn unser Router z. B. nur zwei physikalische Ports hat und wir nicht in der Lage sind, das Netzwerk entsprechend unseren Annahmen aufzuteilen. Und in dieser Situation helfen uns die VLANs (Virtual Local Area Network).

Wie funktioniert das VLAN?

Kurz gesagt, VLAN ist ein Mechanismus, der die logische Aufteilung von Netzwerken (Segmentierung) und die Aggregation verschiedener Netzwerke (Broadcast-Domänen) innerhalb eines physikalischen Ports ermöglicht. Entsprechend dieser Annahme können wir die Verbindung zwischen Router und Switch so konfigurieren, dass mehrere Netzwerke (BOOK, ACTION_IT, DMZ) auf einem physikalischen Port des Routers und Switches verfügbar sind.

Das Prinzip von VLANs ist ebenfalls sehr einfach. Jeder Ethernet-Frame erhält einen eindeutigen Bezeichner, den VLAN-TAG. Die Kennung gibt an, zu welchem Subnetz das Paket gehört. VLAN TAG ist einfach eine Zahl von 0 bis 4096, die vom Netzwerkadministrator vergeben wird. Der Switch muss die Kennung an den Ports entfernen, an denen Endgeräte wie Drucker, Telefone, IP-Telefone usw. angeschlossen sind. Ein solcher Port wird ACCESS genannt. Die Verwendung des VLAN-Mechanismus hat viele Vorteile:

- Weniger Kabel! Wir sparen die Anzahl der physikalischen Ports an Routern und

- Switches. Die Aufteilung in Subnetze erleichtert die Verwaltung der Firewall-Richtlinie

- Mit VPN können Sie mehrere Niederlassungen eines Unternehmens verbinden, das über mehrere LANs verfügt

- Sie müssen nicht für jedes der unterstützten Subnetze einen eigenen Switch verwenden.

MicroTik-Router-Konfiguration

Beginnen wir mit dem Einrichten. Zuerst konfigurieren wir unseren Haupt-Mikrotik RB4011IGS+RM-Router.

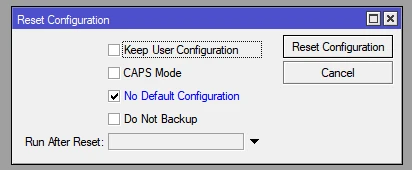

1. microTics auf Standardkonfiguration zurücksetzen

1. microTics auf Standardkonfiguration zurücksetzen

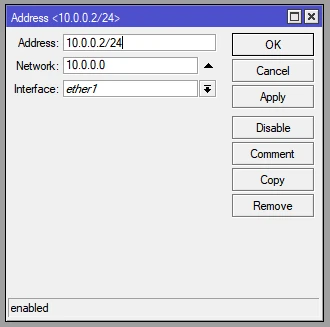

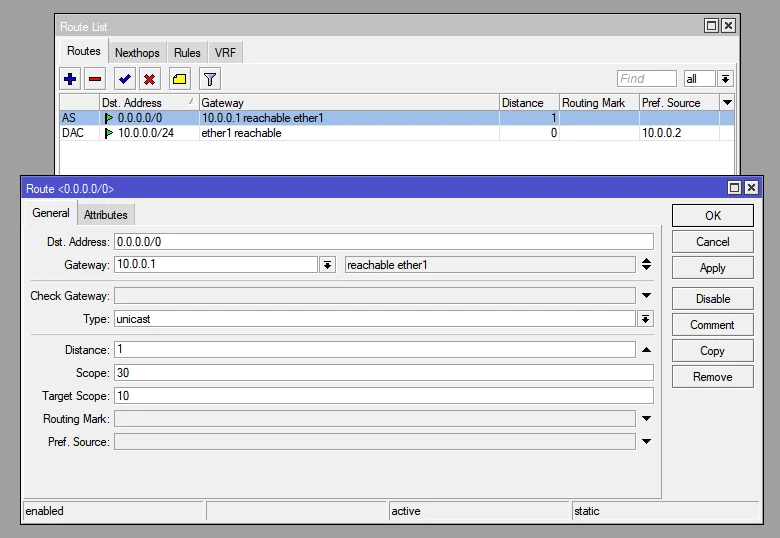

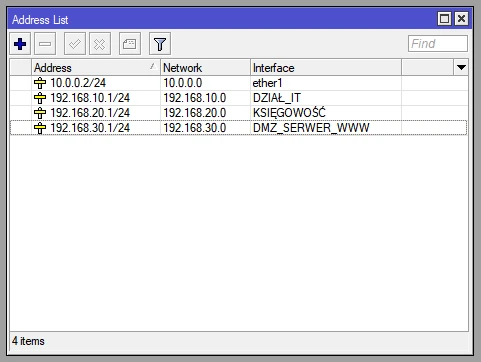

2. WAN-Port-Adresse (ether1)

IP-Adresse: 10.0.0.2/24

Netzwerk: 10.0.0.0/24

Gateway: 10.0.0.1

IP-Adresse: 10.0.0.2/24

Netzwerk: 10.0.0.0/24

Gateway: 10.0.0.1

Standard-Gateway-Einstellung - Standard-Gateway

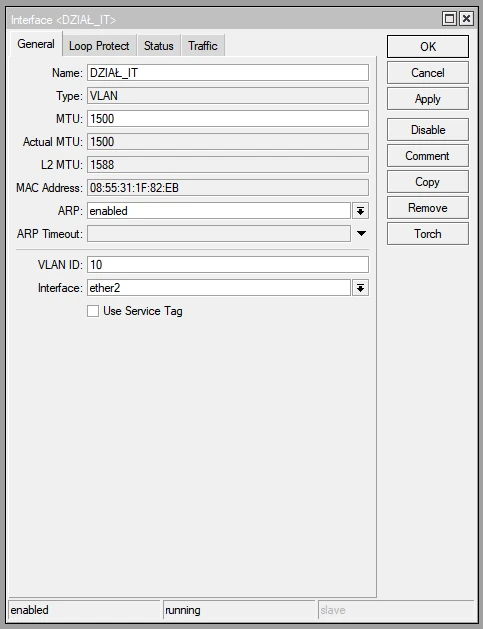

Konfiguration der VLAN-Schnittstellen am ether2-Port (für jedes Subnetz)

Adressierung von VLAN-Schnittstellen (für jedes Netzwerk)

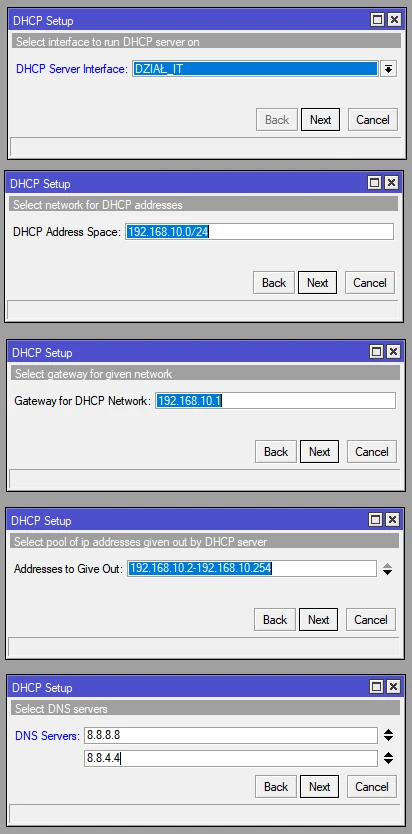

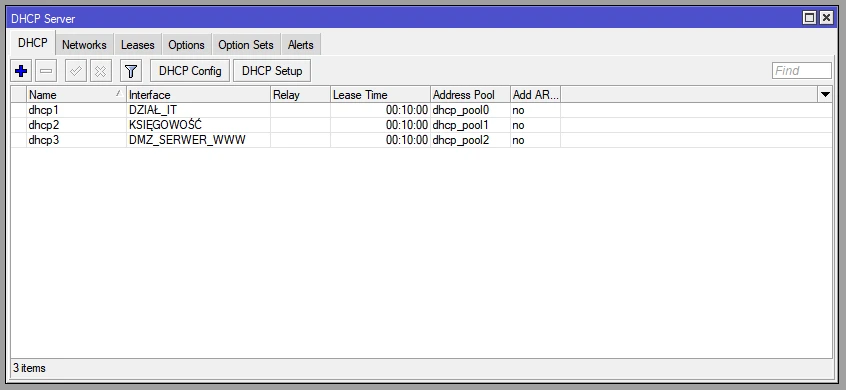

6. DHCP-Server

Natürlich konfigurieren wir den DHCP-Server wie für jedes Netzwerk: DIVISION_IT, BOOKING, DMZ_SERVER_WWWW.

Natürlich konfigurieren wir den DHCP-Server wie für jedes Netzwerk: DIVISION_IT, BOOKING, DMZ_SERVER_WWWW.

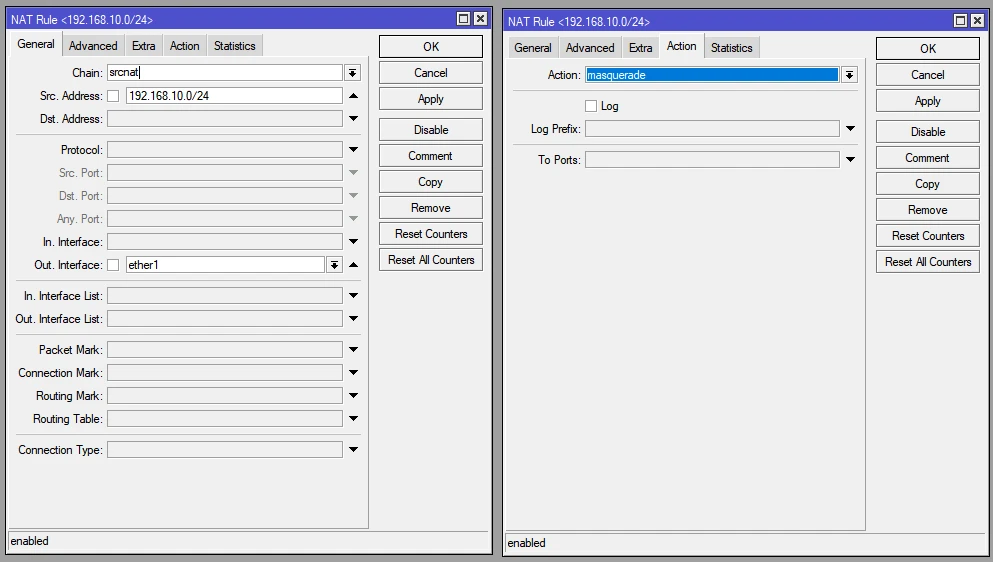

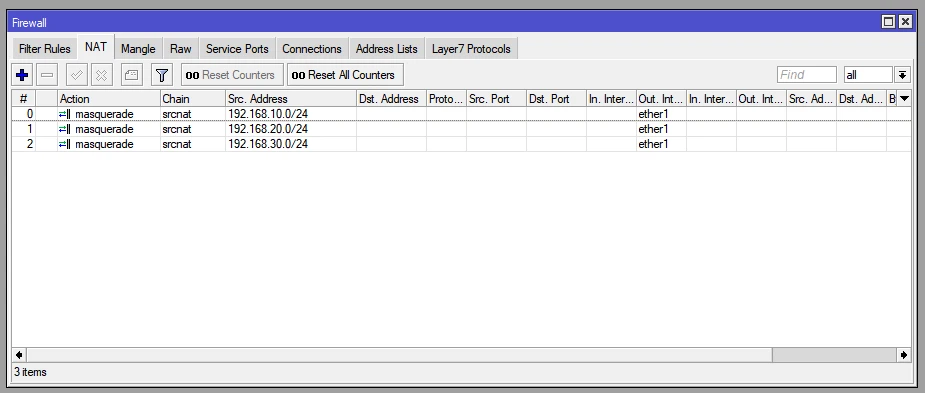

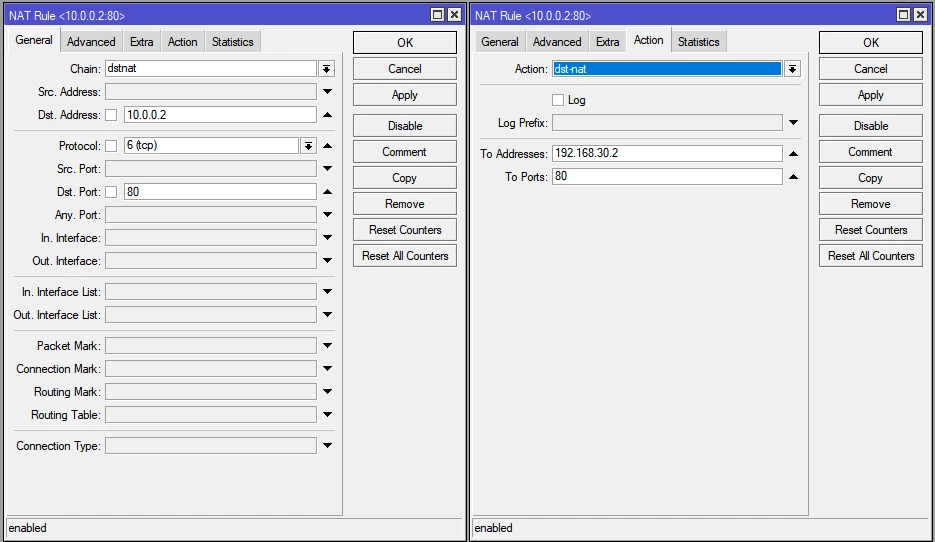

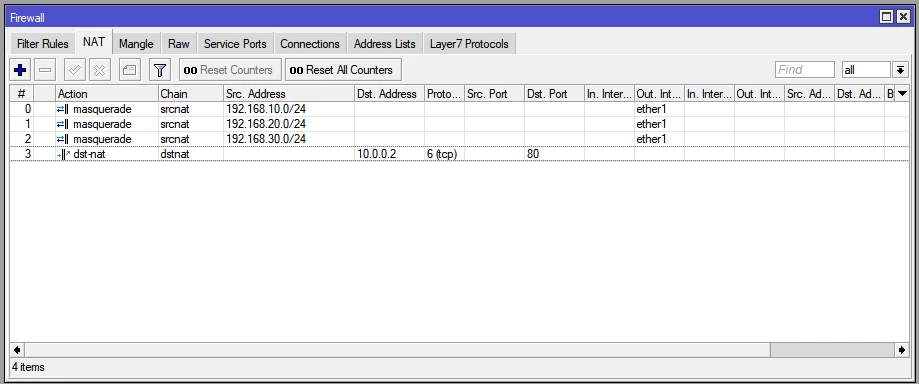

7. SRCNAT für alle erstellten Netzwerke einstellen.

Wir dürfen auch nicht vergessen, dass wir einen Webserver in unserem Netzwerk haben, auf den wir von außen Zugriff haben wollen.

Für Windows Server stellen wir die IP-Adresse 192.168.30.2 ein.

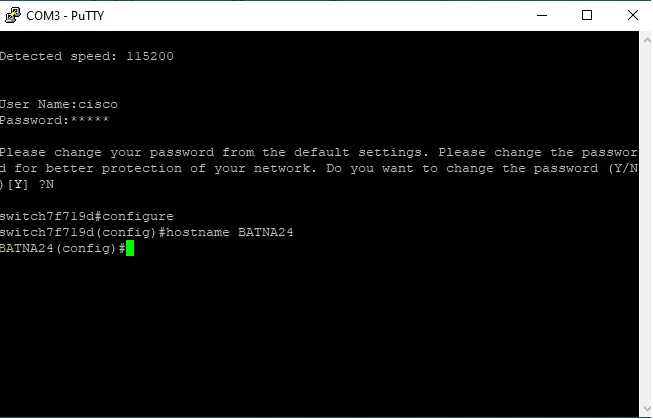

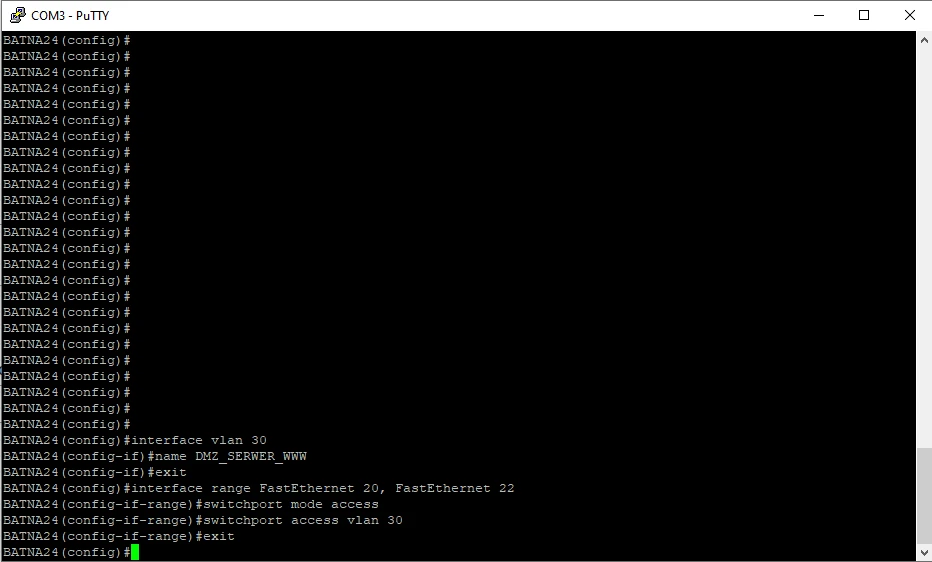

Konfiguration des Cisco-Switches

Nachdem wir unseren Router konfiguriert haben, können wir nun mit der Konfiguration unseres Switches fortfahren. Die Konfiguration basiert auf dem Cisco SF350-24 Switch. 24 RJ45-Ports mit 100Mbps Durchsatz, 2 Gigabit Combo (RJ45/SFP) Ports und 2 SFP-Glasfaser-Ports. Der SF350-24 ist ein leistungsfähiger Switch; 9,52 Millionen Pakete pro Sekunde (bei 64-Byte-Paketen) und 12,8Gb/s Schaltkapazität. Dies reicht aus, um in dem von uns vorgestellten Netzwerk zu funktionieren.

Cisco Geräte sind von unschätzbarem Wert! Und wir müssen zugeben, dass die Konfiguration eines VLAN-basierten Netzwerks auf Cisco-Switches trivial einfach ist. Im Folgenden stelle ich in wenigen Schritten die Konfiguration von VLAN-Netzwerken vor.

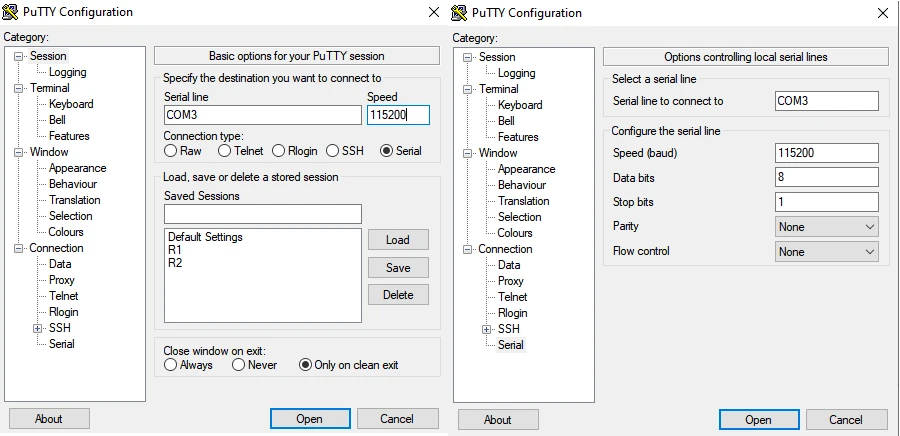

WARNUNG! Bei verwalteten Switches der Cisco 300- und 500-Serie muss die Bitrate auf 115200 eingestellt werden, während der COM-Port entsprechend seiner Verbindung mit dem Computer ausgewählt werden muss.

Cisco Geräte sind von unschätzbarem Wert! Und wir müssen zugeben, dass die Konfiguration eines VLAN-basierten Netzwerks auf Cisco-Switches trivial einfach ist. Im Folgenden stelle ich in wenigen Schritten die Konfiguration von VLAN-Netzwerken vor.

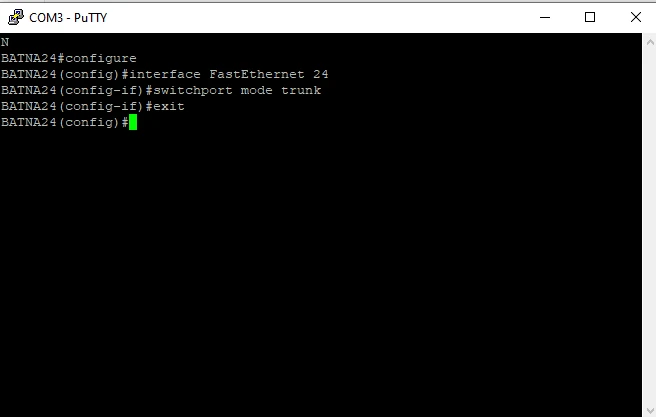

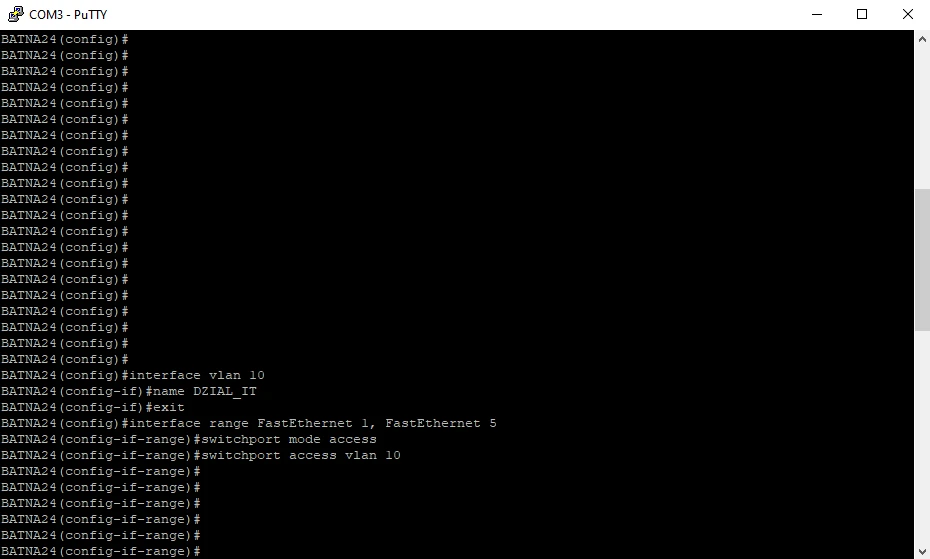

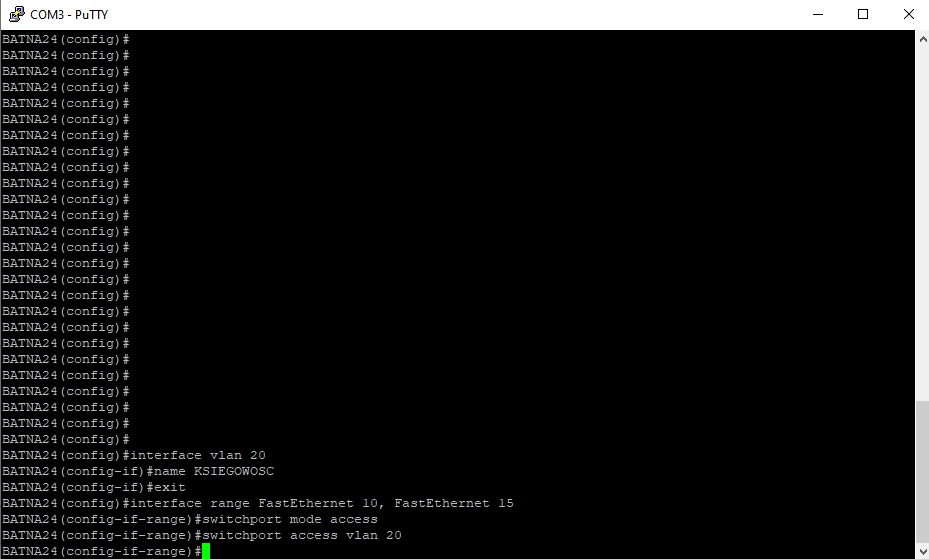

Konfiguration der Anschlüsse

Wir werden die Ports an unserem Switch wie folgt konfigurieren:- Ports 1-5 - VLAN 10 - DZIAL_IT

- Ports 10-15 - VLAN 20 - BOOKSHOP

- Ports 20-22 - VLAN 30 - DMZ_SERWER_WWWW

- Port 24 - TRUNCTION

Zugang zur CLI über Putty

Um an das Gerät zu gelangen, verwenden Sie den CONSOLE-Port, das entsprechende RS323-RJ45-Kabel (im Lieferumfang enthalten) und die Putty-Software, die natürlich richtig konfiguriert sein muss.WARNUNG! Bei verwalteten Switches der Cisco 300- und 500-Serie muss die Bitrate auf 115200 eingestellt werden, während der COM-Port entsprechend seiner Verbindung mit dem Computer ausgewählt werden muss.

Switch-Konfiguration - VLAN

Wenn wir Putty richtig konfiguriert haben, gelangen wir zum Schalter. Login: cisco , Passwort: cisco.

Dann konfigurieren Sie die Switch-Ports entsprechend den vorherigen Annahmen. Wir beginnen mit dem TRUNK-Anschluss.

Und natürlich alles VLANy: DZIAL_IT (vlan 10); KSIEGOWOSC (vlan 20); DMZ_SERWER_WWWW (vlan 30).

Zusammenfassung

Und so schnell haben wir es geschafft, unser Netzwerk mit Einteilung in VLANy zu konfigurieren. Der gesamte Konfigurationsprozess ist wirklich einfach. Sowohl der Router als auch der Switch wurden ordnungsgemäß konfiguriert. Natürlich müssen Sie bei der Konfiguration eines solchen Netzwerks ein paar wichtige Annahmen beachten. Zunächst einmal verwenden wir sehr komplizierte Passwörter auf jedem Gerät und deaktivieren die Anmeldemethoden, die wir nicht verwenden, zum Beispiel Telnet. Es ist auch sinnvoll, Einschränkungen für den Betrieb des IP/Neighbors-Protokolls einzuführen. Verallgemeinernd lässt sich sagen, dass Netzwerke auf Basis von VLANs sehr sicher sind und die Verwaltung der gesamten Struktur für jeden Administrator erleichtern. Um ein Netzwerk auf Basis von Vlans aufzubauen, benötigen wir nur einen Layer 2 Switch (Layer2). Nun, ich hoffe, dass dieser Leitfaden nützlich sein wird, wenn Sie ein LAN auf Basis eines virtuellen LAN (VLAN) entwerfen. Durch die Anwendung einiger grundlegender Regeln für das Netzwerkdesign sind wir in der Lage, ein sehr effizientes und sicheres LAN aufzubauen.

Für weitere Diskussionen zum Thema, besuchen Sie bitte unser FORUM!!!

Autor:

Leszek Błaszczyk

Für weitere Diskussionen zum Thema, besuchen Sie bitte unser FORUM!!!

Autor:

Leszek Błaszczyk